Diseñamos arquitecturas ciber-resilientes completas, que incluyen:

Control de Acceso

Gestión de control de acceso basado en la implementación de gateways de seguridad y servidor central de control de acceso, creando perímetros electrónicos, trazabilidad de conexiones, además de la administración de contraseñas, gestión de firmware, backup de configuraciones y recolección automática de disturbios para sus ciberactivos de control, comunicación y protección, cumpliendo requerimientos de la NERC CIP, IEEE 1618 y CNO 788. También contamos con soluciones Firewall industriales, con funciones de inspección de paquete profunda para protocolos industriales como DNP3, IEC 104, Modbus que permite un control en detalle de su operación.

Confidencialidad e integridad

Soluciones de encriptamiento de datos extremo a extremo mediante VPNs SSL/TSL y IPSec para sus aplicaciones de ciberactivos distribuidos como reconectadores, medidores y cualquier equipo en campo. Cifrado y autenticación de datos usando gateway de seguridad y cumplimiento de recomendaciones de seguridad basado en IEC 62351 en protocolos como DNP3, IEC 104 e IEC 61850. Aplicaciones y soluciones para el cumplimiento de las recomendaciones del codigo de medida para ciberseguridad por la CNO 1043 y para sistemas de infraestructura crítica recomendado por la guia de seguridad CNO 788.

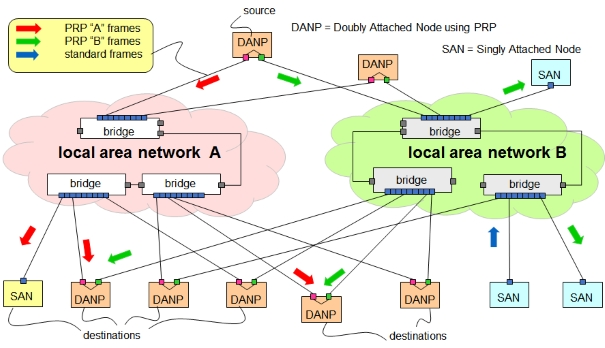

Disponibilidad

Soluciones de alta disponibilidad de comunicaciones de redes corporativas, de automatización y LAN, basados en estándares de redundancia de red como RSTP y Link Aggregation así como de redundancia activa como PRP/HSR IEC 62439-3. También soluciones de alta disponibilidad en enlaces WAN para ciberactivos de distribución o subestaciones de alta criticidad, mezclando y aprovechando diferentes medios como redes celulares 4G/5G, fibra óptica, radio enlaces y satelitales. Igualmente implementación de solución sistemas redundanes de adquisición datos, control y automatización en subestaciones eléctricas, incluyendo soporte de almacenamiento en la nube para respuesta en planes de recuperación.

Detección de intrusión

Soluciones para la detección de trafico inusual en sus redes de automatización y control, permitiendo auditar el funcionamiento de su red y generar control de seguridad y respuesta ante amenazas.

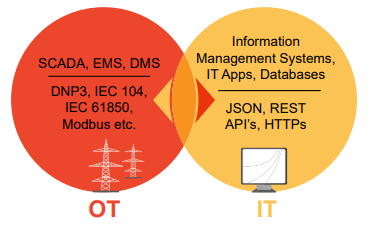

Soluciones de integración OT-IT

Framework de integración OT-IT: Nuestra solución de integración OT-IT Kalki.IO, permite amoldar sus fuentes de datos proveniente de aplicativos de control y protección basados en estándares de protocolos industriales como DNP3, Modbus, IEC 60870-5, IEC 61850, DLMS, entre otros para disponer los datos y gestionar modelos de datos adecuados para ser aprovechados en aplicaciones IT corporativas como en sistemas ERP, BI, BMP, AMI, MDM, Analítica, entre otros, dando mayor valor a la inversión realizada y la de sus datos recopilados.